Se on uusi käytäntö sähköpostin tietojenkalasteluhyökkäys (tietojen kalasteluun), joka on kohdistettu .ro-verkkotunnusten omistajille, erityisesti niille, joiden verkkotunnukset on varattu ja/tai isännöity osoitteessa ROMARG.

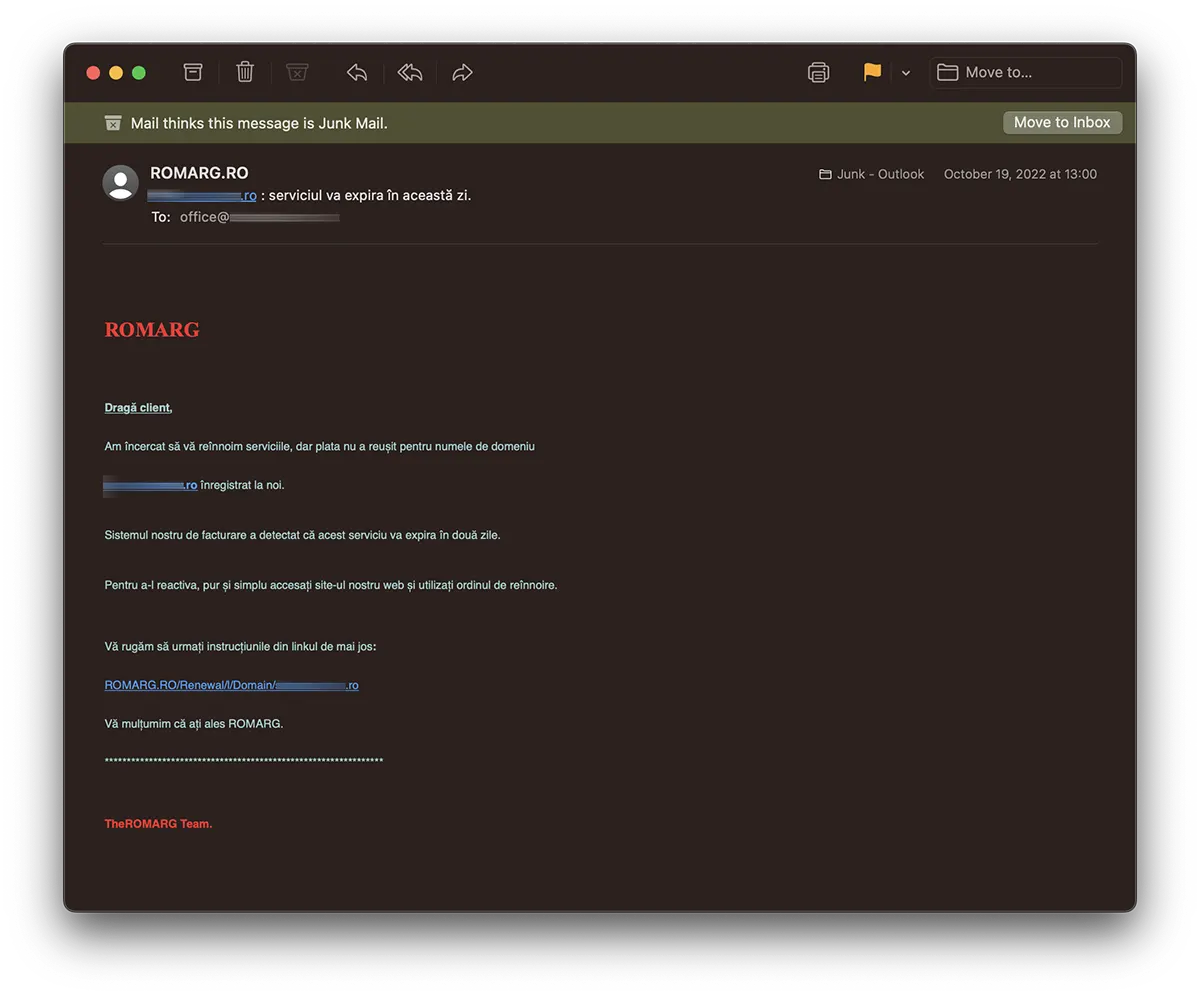

Useat .ro-verkkotunnusten omistajat ovat useiden päivien ajan saaneet sähköposteja, joissa heille kerrotaan, että palvelut ROMARGin kautta rekisteröity verkkotunnus on päättymässä ja voimassaoloaika on uusittava. 2 päivän sisällä.

Sähköpostilla vastaanotetun viestin tekstissä on a väärennetty hyperlinkki joka, jos se avataan, johtaa sivulle, jolla pyydetään luottamuksellisia tietoja verkkomaksun suorittaminen. Tietenkin nämä tiedot ovat helppoja hyökkääjän varastama (jos uhri on syöttänyt ne). Käytäntö on ns tietojen kalasteluun. Kyberrikollisuus.

Hyvä asiakas, yritimme uusia palveluitasi, mutta verkkotunnuksen maksu epäonnistui verkkotunnus.ro rekisteröitynyt meille.

TheROMARG-tiimi.

Laskutusjärjestelmämme on havainnut, että tämä palvelu vanhenee kahden päivän kuluttua.

Aktivoidaksesi sen uudelleen, siirry verkkosivustollemme ja käytä uusimistilausta.

Noudata alla olevan linkin ohjeita:

ROMARG.RO/Renewal/l/Domain/numedomeniu.ro

Kiitos, että valitsit ROMARGin.

Kanssa "TheROMARG Team” kirjoitettu väärin ja punaisella tavallaan luovutettiin, mutta satojen vastaanottajien joukossa tulee olemaan niitä, jotka joutuvat tämän sähköpostin tietojenkalasteluhyökkäyksen verkkoon.

Väärennetyn hyperlinkin havaitseminen phishing-sähköpostihyökkäyksessä

Tämäntyyppiset väärennettyjä linkkejä (hyperlinkkejä) käyttävät tietojenkalasteluviestit ovat petollisimpia ja hyökkääjien eniten käyttämiä menetelmiä. Monet käyttäjät eivät tiedä, miten se tehdään viestissä näkyvän linkin ja todellisen linkin välinen ero kuka on hänen takanaan. Eli se, jonka käyttäjä tavoittaa napsauttaessaan.

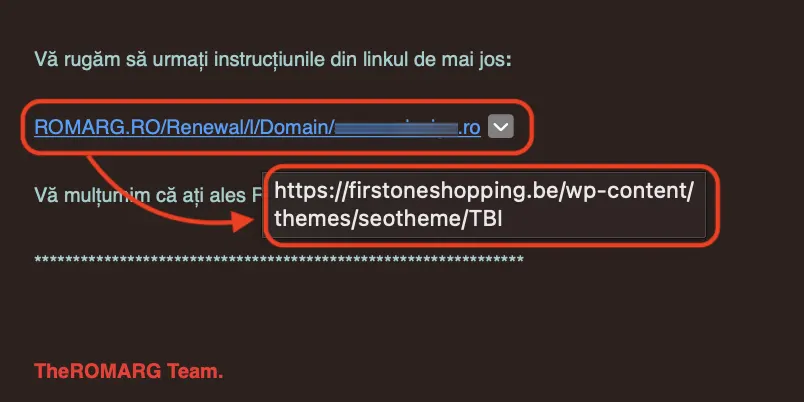

Jos siirrämme hiiren yllä olevassa viestissä hyökkääjän osoittaman URL-osoitteen päälle (hyperlinkissä), ilman klikkausta, huomaamme, että meidät on lähetetty eri verkko-osoitteeseen kuin viestissä kirjoitettu. https://firstoneshopping.be/….

Suurimman osan ajasta tässä väärennetyn hyperlinkin avulla tapahtuvassa sähköpostien tietojenkalastelukäytännössä hyökkääjä käyttää luotettavia nimiä näytettävälle verkko-osoitteelle. Google, iCloud, Microsoft. Tässä tapauksessa se esitetään isoilla kirjaimilla "ROMARG.RO/…".

Se on vielä aggressiivisempi käytäntö spoofed URL. kun sen Internet-verkkotunnuksen osoite, jolla petos tehdään, on nimellisesti lähellä laillista osoitetta joissa käyttäjillä on tilit.

Todellinen linkki mutta huijaus verkko-osoite olisi tällainen: https://romarg-ro.io/... Joitakin käyttäjiä johtaa vahingossa harhaan "romarg-ro" URL-osoitteen nimessä. Päättäminen (TLD) .io osoittaa, että verkkotunnus on rekisteröity Intian valtameren brittiläiselle alueelle eikä siihen sovelleta melkein mitään lainsäädäntöä. Joten se on kasvualusta verkkopetotuksille.

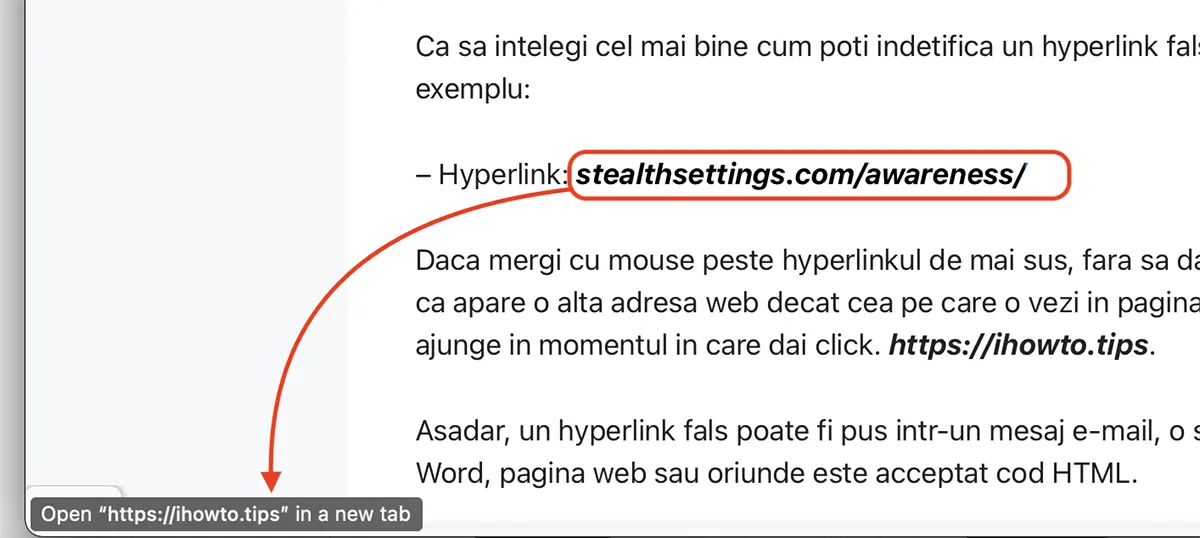

Jos haluat ymmärtää paremmin, kuinka voit tunnistaa väärennetyn hyperlinkin tietojenkalasteluviestissä, katso esimerkki:

– Hyperlinkit: stealthsettings.com/awareness/

Jos siirrät hiiren yllä olevan hyperlinkin päälle napsauttamatta, huomaat alareunassa, että näkyviin tulee eri verkko-osoite kuin verkkosivulla oleva osoite. Todellinen osoite, johon pääset napsauttamalla. https://ihowto.tips.

Väärennetty hyperlinkki voidaan siis sijoittaa sähköpostiviestiin (sähköpostin tietojenkalasteluhyökkäystä varten), sähköpostin allekirjoitukseen, asiakirjaan Word, web-sivulla tai missä tahansa HTML-koodia hyväksytään.

Huomio on paras "ohjelmisto". suojaus tietokonehyökkäyksiä vastaan tämän tyyppistä. Tietoisuus.